2. 长安大学 信息工程学院, 西安 710064

2. School of Information Engineering, Chang'an University, Xi'an Shaanxi 710064, China

无边界或安全门槛较低的网络通信环境下,与数字媒介有关的安全问题频现,但利用这些自由传播的数字媒介进行信息隐藏,以完成秘密信息传输和通信也成为了一种可行性越来越好的技术。借助数字图像载体传播的秘密信息最常见的是文本信息和小型的图像,而在以传播秘密图像为目的的信息隐藏技术中,对秘密图像的预处理是非常重要的[1]。很多信息隐藏算法会依赖密码学中的置乱算法进行秘密信息的预处理,例如采用Arnold置乱处理,但是因为Arnold置乱算法固有的周期性,所以经置乱后的原始秘密图像往往也可以通过有限次数的反置乱处理还原得到,因此经Arnold置乱后的秘密信息可能因安全性不够强而容易受到攻击[2]。近年来在图像、音频、视频等[3-4]信号处理方面备受关注的压缩感知技术恰好也可以作为秘密信息的预处理方法,且接收方只要采取合理的重构算法即可解决压缩感知带来的秘密信息稀疏化问题并恢复原始信息[5-6]。为此,本文将采用压缩感知理论替代Arnold等置乱算法对秘密信息进行预处理,试图改善因有限次反置乱即可获得原始秘密信息等特点带来的鲁棒性差的问题。

在秘密信息预处理阶段可以直接将秘密信息稀疏观测后进行压缩感知,以避免置乱算法预处理所带来的安全性不强的问题[7],从而提高了秘密信息的抗攻击性。由于在秘密信息压缩过程中减少了大量的冗余信息从而降低了秘密信息在载体信息中的密度, 稀疏化后损失的冗余信息也可以通过常规的重构算法得以还原。因此,本文认为将压缩感知和信息隐藏结合起来可以提高传送信息的鲁棒性和不可见性。

1 相关理论 1.1 压缩感知压缩感知(Compressive Sensing, CS)理论主要是针对稀疏信号或可压缩信号,在获取信号的同时对数据进行了适当的压缩,其采样频率远低于奈奎斯特的采样频率,可减少采样数据,节省存储空间,但包含有足够的信息量。重建时只要选取到适当的重建算法就能在得到的数据基础上恢复足够多的数据点,以便后续使用。

设采集信号为x∈R,在正交基Ψ上稀疏地表示为X=Ψx,再利用感知矩阵Φ进行感知得到观测矩阵Y,如式(1) 所示:

| $\mathit{\boldsymbol{Y}} = \mathit{\boldsymbol{ \boldsymbol{\varPhi} X}} = \mathit{\boldsymbol{ \boldsymbol{\varPhi} \boldsymbol{\varPsi} }}x = \mathit{\boldsymbol{ \boldsymbol{\varTheta} }}x$ | (1) |

其中:Θ=ΦΨ,压缩感知就是要利用远小于信号X采集数据量的测量矩阵来恢复原始信号x的全部信息。

1.2 信号重构信号的重构就是求欠定方程Y=Θx最优解的过程,常用的算法包括贪婪追踪算法、凸松弛算法和组合算法[8]。在信号X稀疏或可压缩的条件下,欠定方程的求解问题可转化为最小l1-范数问题。即通过式(2) 可以得到X的近似精确值:

| $\min {\left\| x \right\|_{_{{l_1}}}}{\rm{s}}.{\rm{t}}.\;\mathit{\boldsymbol{Y}} = \mathit{\boldsymbol{ \boldsymbol{\varTheta} }}x$ | (2) |

本文利用优化的正则自适应(Regularized Adaptive Matching Pursuit, RAMP)重构算法,基于正则化匹配追踪(Regularized Orthogonal Matching Pursuit, ROMP)的精确重构以及稀疏度自适应匹配追踪(Sparsity Adaptive Matching Pursuit, SAMP)的稀疏度未知特性,使得信号在稀疏度未知的情况下依然能够精确、稳定、快速地重构出原始信号[9],具体实现步骤如下:

步骤1 初始化参数,残差r0=y,重建信号

步骤2 若|rk|≤ε1(ε1表示迭代终止的阈值),则停止迭代利用所得到的原子集合进行信号重构,反之进入下一步;

步骤3 用式(3) 来计算相关系数,并从ui中取出元素最大值umax共s个及其对应的索引存入候选集J中完成原子的初次筛选;

| ${u_i} = \left\{ {{u_j}\left| {{u_j}\left| {\left\langle {{r_j},{\varphi _j}} \right\rangle } \right|,j = 1,2, \cdots N} \right.} \right\}$ | (3) |

步骤4 通过正则化将候选集J中的索引值对应的原子相关系数的结果存入集合J0⊂J中,其中ui必须满足式(4)。其中i, j∈J0来完成原子的第二次筛选同时更新原子集合Φn,Γ0=Γ0∪J0;

| $\left| {u\left( i \right)} \right| \le 2\left| {u\left( j \right)} \right|$ | (4) |

步骤5 用式(5) 求得

| $\arg \min \left\| {y - {\mathit{\boldsymbol{ \boldsymbol{\varPhi} }}_n}\hat x} \right\|$ | (5) |

| ${r_i} = \left| {y - {\mathit{\boldsymbol{ \boldsymbol{\varPhi} }}_n}\hat x} \right|$ | (6) |

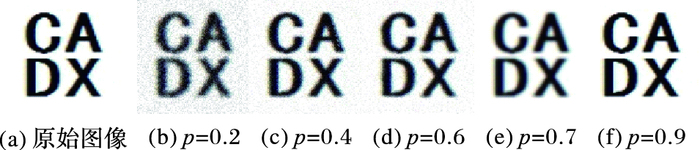

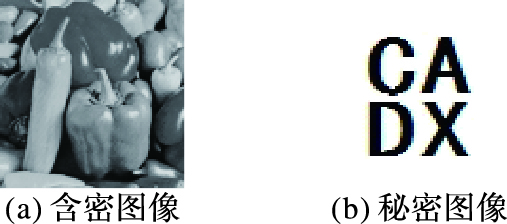

以“CADX”文字图像为例进行图像重构,如图 1所示,利用优化的RAMP重构算法重构的图像在采样率p为0.7的时候已经可以准确地重构出原始图像,因此压缩感知在减少冗余信息传送的同时还可以准确地重构出原始信息,其在信息隐藏上的应用还有着极大的发展空间。

|

图 1 图像在不同采样率下的重建图 Figure 1 Reconstruction images under different sampling rate |

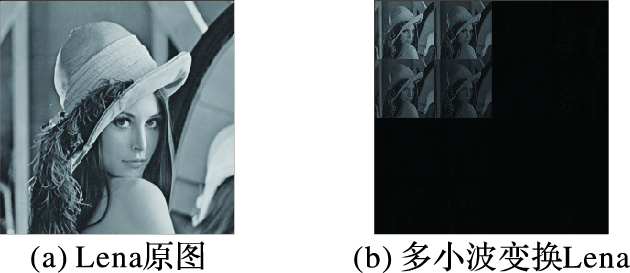

GHM(Geronimo Hardin Massopust)多小波变换[10]是最早构造并应用最广的多小波,它具有紧支撑、二阶逼近、尺度函数的整数平移相互正交和高阶消失矩与对称性等显著特点。图像在经过一阶GHM多小波的变换后,使得原图的97.31%能量集中到了一阶最低分辨率的子图上,如图 2所示,GHM多小波的最低分辨率子图的4个分量(分别记作LL2、LH2、HL2和HH2)的能量分布分别为44.76%、21.80%、22.24%和11.20%。

|

图 2 一阶GHM多小波分解 Figure 2 First-order GHM multiwavelet decomposition |

奇异值分解(Singular Value Decomposition, SVD)实质上就是矩阵分解的一种,定义为设其奇异值分解如式(7) 所示:

| $\mathit{\boldsymbol{A}} = \mathit{\boldsymbol{U}}\cdot\mathit{\boldsymbol{S}}\cdot{\mathit{\boldsymbol{V}}^{\rm{T}}}$ | (7) |

其中:U∈Rm×n、V∈Rm×n为酉矩阵(它的每个列向量都是两两正交的单位向量),奇异值矩阵S=UT·A·V,A的奇异值分别为σ1, σ2, …, σp,其中σ1>σ2>…>σp,p=min{m, n},而关于图像的奇异值分解,奇异值代表着图像的能量信息,具有稳定性。

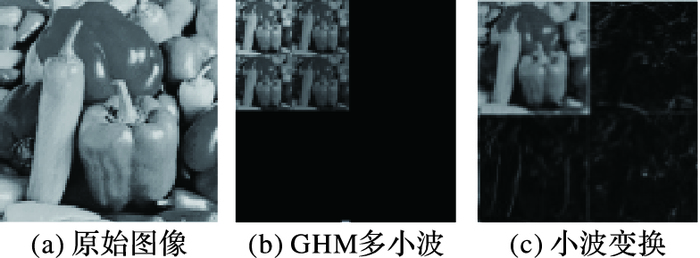

2 基于压缩感知和GHM多小波变换信息隐藏 2.1 载体图像的处理选取图 3(a)作为载体图像,进行GHM多小波变换,得到图 3(b);将图 3(b)的中间区域作为信息隐藏区域,再对隐藏区域进行小波变换,如图 3(c)所示,得到LLLH2、LHLH2、HLLH2、HHLH2;最后选择HH区域进行奇异值分解得到信息隐藏区域[11],这样就使得在秘密信息的嵌入过程中其不可见性、鲁棒性和嵌入容量上达到一个较为均衡的水平。

|

图 3 载体图像处理变换 Figure 3 Carrier image processing |

首先,秘密图像w进行一阶小波变换,得到LL2、LH2、HL2和HH2四个小波子带系数w1;其次,分别对稀疏化的秘密信息的四个小波子带系数w1进行观测利用的是服从伯努利分布的随机观测矩阵φ;最后得到稀疏观测后的秘密信号w2,再将观测后的秘密信号w2进行奇异值分解处理得到w3。其中,秘密图像的小波变换如图 4所示。

|

图 4 秘密图像处理 Figure 4 Secret image processing |

该信息隐藏算法的具体实现步骤如下:

步骤1 对载体图像:F(N×N)进行一阶GHM多小波变换,得到4个清晰的一阶分量子图即LL2、LH2、HL2和HH2。根据其能量分布的特点,选取能量占比居中的区域(LH2和HL2)来进行秘密图像的嵌入操作;

步骤2 分别对LH2或HL2进行小波变换得到LLLH2、LHLH2、HLLH2、HHLH2或LLLH2、LHHL2、HLHL2、HHLH2这4个子分量图,选取二阶分量分量HHLH2进行奇异值分解,得到奇异值FH1,如式(8) 所示:

| $\mathit{\boldsymbol{F}}_H^1 = {\mathit{\boldsymbol{U}}_H} \cdot {\mathit{\boldsymbol{S}}_H} \cdot \mathit{\boldsymbol{V}}_H^{\rm{T}}$ | (8) |

步骤3 对秘密图像w进行单层小波变换,得到LL2、LH2、HL2和HH2四个小波子带系数w1;

步骤4 利用服从伯努利分布随机观测矩阵φ(观测数量少且重构性能好)对秘密信息的进行观测得到观测后的值也就是待嵌入的秘密信息w2;

| ${\mathit{\boldsymbol{w}}_2} = \mathit{\boldsymbol{\varphi }}{w_1}$ | (9) |

步骤5 对信息w2进行奇异值分解得到w3;

| ${\mathit{\boldsymbol{w}}_3} = {\mathit{\boldsymbol{U}}_{{w_2}}} \cdot {\mathit{\boldsymbol{S}}_{{w_2}}} \cdot \mathit{\boldsymbol{V}}_{{w_2}}^{\rm{T}}$ | (10) |

步骤6 将载体图像中的FH1值替换成w3的值;

步骤7 进行一次SVD逆运算得到修改后的分量H′;

| $\mathit{\boldsymbol{H'}} = {\mathit{\boldsymbol{U}}_\mathit{\boldsymbol{H}}} \cdot {\mathit{\boldsymbol{S}}_{{\mathit{\boldsymbol{w}}_2}}} \cdot {\mathit{\boldsymbol{V}}_\mathit{\boldsymbol{H}}}$ | (11) |

步骤8 对图像进行一次小波逆变换和一次GHM逆变换得到含密图像F2。

2.4 秘密信息的提取秘密信息的提取就是嵌入的逆过程,总共分为5个步骤。

步骤1 对含密图像F2进行GHM多小波变换,得到子分量图LH2或HL2;

步骤2 对LH2或HL2进行一次小波变换提取分量HHLH2,并对该分量进行奇异值分解,提取分解后的奇异值;

步骤3 将从含密图像中提取的奇异值和对秘密图像观测后进行奇异值分解得到的Uw2和Vw2正交矩阵来重构秘密图像的观测值w2′;

| $\mathit{\boldsymbol{w}}_2^\prime = {\mathit{\boldsymbol{U}}_{{\mathit{\boldsymbol{w}}_2}}} \cdot {\mathit{\boldsymbol{S}}_\mathit{\boldsymbol{H}}} \cdot {\mathit{\boldsymbol{V}}_{{\mathit{\boldsymbol{w}}_2}}}$ | (12) |

步骤4 对秘密图像的观测值w2′利用RAMP算法进行重构得到w1′;

步骤5 最后进行小波逆变换得到秘密图像w′。

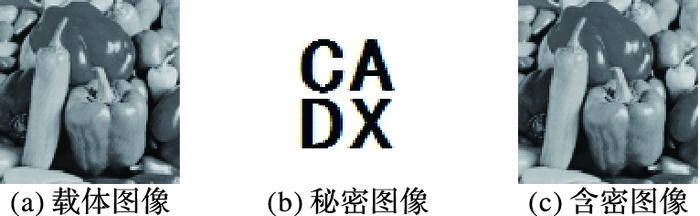

3 实验仿真分析对本文算法进行实验仿真,实验环境为Matlab 7.0,载体图像大小为512×512如图 5(a)所示,秘密图像大小为256×256,如图 5(b)所示,含密图像如图 5(c)所示。

|

图 5 本文算法实验仿真 Figure 5 Experimental simulation of proposed algorithm |

本文对重构算法选取采样率为0.7,在原始载体中嵌入秘密图像,在不受任何形式的攻击下从中提取的秘密信息,如图 6所示。

|

图 6 含密图像不受任何攻击时提取的秘密图像 Figure 6 Extracted secret image from stego image without any attack |

从两个方面对含密图像、载体图像、秘密图像和提取秘密图像的性能进行分析评价,即峰值信噪比(Peak Signal-to-Noise Ratio, PSNR)和归一化系数(Normalized Coefficient, NC)。得到PSNR为38.249 4 dB,NC为0.954 1,这说明本文算法在具有较好的重构性能的前提下还具有较好的不可见性和鲁棒性。

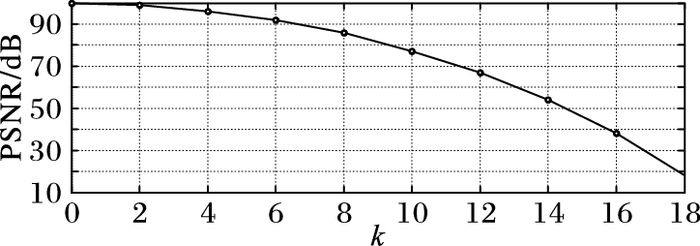

3.1.2 不可见性实验分析在给定的100幅测试图像(512×512) 中进行信息隐藏,嵌入量用2k b表示,其中0≤2k≤131 072 b。不同的嵌入量对应的平均PSNR如图 7所示,根据图 7上数据可以得到当k达到15的时候其平均的PSNR值约为45.084 3,也就是说该算法在嵌入容量达到32 768 b的时候,PSNR为45.084 3,说明其不可见性好。

|

图 7 嵌入信息量与不可见性实验结果 Figure 7 Visibility experimental results at different embedded information capacity |

鲁棒性反映了含密图像经过处理、攻击之后,秘密信息的完整性程度,受到不同程度的处理和攻击,秘密信息的完整性可以用相应的数值表达出来,即可以将鲁棒性量化表示。在文中用NC值来进行鲁棒性的量化评价,如式(12) 所示:

| $NC = \frac{{\sum\limits_{m,n} {\omega (m,n)\hat \omega \left( {m,n} \right)} }}{{\sqrt {\sum\limits_{m,n} {{{\left( {\omega \left( {m,n} \right)} \right)}^2}} } \sqrt {\sum\limits_{m,n} {{{\left( {\hat \omega \left( {m,n} \right)} \right)}^2}} } }}$ | (13) |

其中:ω(m, n)是秘密信息的对应坐标点的像素值,

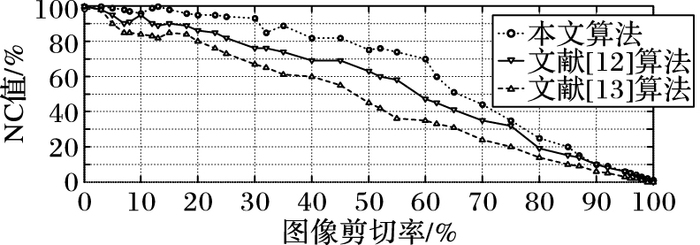

在这里以抗剪切攻击为例来检验该算法的鲁棒性,分别与文献[12]和文献[13]算法作做对比。如图 8所示,可知当剪切率达到65%的时候,本文算法的NC值大于50%,相比文献[12]算法高出10%,相比文献[13]算法高出20%,这表明该算法对剪切攻击鲁棒性较强。

|

图 8 三种算法抗剪切攻击对比实验结果 Figure 8 Experimental results against shearing attack of three algorithms |

首先,分别对含密图像进行高斯低通滤波、椒盐噪声、叠加高斯噪声和JPEG压缩攻击;其次,对遭受攻击后的含密图像进行秘密信息的提取;最后,计算载体图像的PSNR和秘密图像的NC,并与文献[12]算法和文献[13]算法进行比较,结果如表 1所示。

| 表 1 不同算法在攻击下的性能对比 Table 1 Performance of different algorithms under attacks |

通过表 1的结果可以看到,在含密图像未遭受攻击的情况下,利用本文算法提取的秘密信息的PSNR和NC值均高于利用文献[12]算法和文献[13]算法中的方法所对应的数值。文献[12]和文献[13]的PSNR平均值为29.896 9 dB和25.950 3 dB,NC的平均值为0.700 8和0.654 2,本文算法的PSNR和NC平均值分别为31.687 0 dB和0.729 6,所以本文算法与两种算法相比,不可见性分别提高了5.99%和22.11%,鲁棒性分别提高了4.11%和11.53%。

4 结语本文提出了一种基于压缩感知和GHM多小波变换的信息隐藏算法,能够在传送秘密信息的同时避免传统置乱带来的不安全性,并提高信息的鲁棒性。实验表明,本文算法在秘密信息的传送与提取过程中具有较强的鲁棒性和不可见性,也具有较好的抗提取能力和较高的容量性,在抵御低通滤波、椒盐噪声、高斯噪声和JPEG压缩这几种常见恶性攻击方面具有很强的抗攻击性。不足之处:其一:在利用压缩感知的时候没有考虑到算法的运算成本;其二:在秘密信息预处理的时候只用了小波变换;其三:仅在秘密图像的预处理阶段使用了压缩感知原理。后续将在算法的运算成本上、其他变换域上以及将压缩感知原理应用到载体图像上或是应用到载体图像和秘密图像上开展进一步研究。

| [1] | 刘虎, 袁海东. 基于预处理的位平面复杂度分割隐写改进算法[J]. 计算机应用, 2012, 32(1): 89-91. (LIU H, YUAN H D. Modified algorithm of bit-plane complexity segmentation steganography based on preprocessing[J]. Journal of Computer Applications, 2012, 32(1): 89-91.) |

| [2] | 张海涛, 姚雪, 陈虹宇, 等. 基于分层Arnold变换的置乱算法[J]. 计算机应用, 2013, 33(8): 2240-2243. (ZHANG H T, YAO X, CHEN H Y, et al. Scrambling algorithm based on layered Arnold transform[J]. Journal of Computer Applications, 2013, 33(8): 2240-2243.) |

| [3] | DATTA K, GUPTA I S. Partial encryption and watermarking scheme for audio files with controlled degradation of quality[J]. Multimedia Tools & Applications, 2013, 64(3): 649-669. |

| [4] | VASIC B, VASIC B. Simplification resilient LDPC-coded sparse-QIM watermarking for 3D-meshes[J]. IEEE Transactions on Multimedia, 2013, 15(7): 1532-1542. DOI:10.1109/TMM.2013.2265673 |

| [5] | NIAZADEH R, BABAIE-ZADEH M, JUTTEN C. On the achievability of Cramér-Rao bound in noisy compressed sensing[J]. IEEE Transactions on Signal Processing, 2012, 60(1): 518-526. DOI:10.1109/TSP.2011.2171953 |

| [6] | 肖迪, 周佳奇, 常燕廷. 基于压缩感知的图像传感数据双域水印算法[J]. 计算机应用, 2016, 36(S2): 62-65. (XIAO D, ZHOU J Q, CHANG Y T. Double-domain watermarking algorithm for image sensing data based on compressive sensing[J]. Journal of Computer Applications, 2016, 36(S2): 62-65.) |

| [7] | 周燕, 周灵. 基于压缩传感和LDPC码的图像水印算法研究[J]. 小型微型计算机系统, 2011, 32(3): 572-576. (ZHOU Y, ZHOU L. Research of image watermark algorithm based on compressive sensing and LDPC[J]. Journal of Chinese Computer Systems, 2011, 32(3): 572-576.) |

| [8] | DONOHO D L, TSAIG Y, DRORI I, et al. Sparse solution of underdetermined systems of linear equations by stagewise orthogonal matching pursuit[J]. IEEE Transactions on Information Theory, 2012, 58(2): 1094-1121. DOI:10.1109/TIT.2011.2173241 |

| [9] | 张好好, 吴游, 于睿, 等. 一种基于压缩感知的数字图像水印算法[J]. 现代电子技术, 2014, 37(22): 10-13. (ZHANG H H, WU Y, YU R, et al. A digital image watermark algorithm based on compressive perception[J]. Modern Electronics Technique, 2014, 37(22): 10-13. DOI:10.3969/j.issn.1004-373X.2014.22.003) |

| [10] | 任帅, 张弢, 慕德俊, 等. 基于GHM多小波与自适应颜色迁移的信息隐藏算法研究[J]. 西北工业大学学报, 2010, 28(2): 264-269. (REN S, ZHANG T, MU D J, et al. A new and better Information Hiding (IH) algorithm based on GHM (Geronimo Hardin Massopust) multi-wavelet transform and adaptive color transfer[J]. Journal of Northwestern Polytechnical University, 2010, 28(2): 264-269.) |

| [11] | MITRA P, GUNJAN R, GAUR M S. A multi-resolution watermarking based on contourlet transform using SVD and QR decomposition[C]//Proceedings of the 2012 International Conference on Recent Advances in Computing and Software Systems. Piscataway, NJ:IEEE, 2012:135-140. |

| [12] | 廖斌, 任美玲, 徐俊刚. 一种基于压缩感知的盲数字水印算法[J]. 计算机应用与软件, 2014, 31(2): 307-311. (LIAO B, REN M L, XU J G. A blind digital watermark algorithm based on compressive sensing[J]. Computer Applications and Software, 2014, 31(2): 307-311.) |

| [13] | 谭永杰, 马苗. 位平面与Gray码相结合的图像置乱方法[J]. 计算机工程与应用, 2010, 46(16): 174-177. (TAN Y J, MA M. Image scrambling algorithm based on bit-plane and Gray code[J]. Computer Engineering and Applications, 2010, 46(16): 174-177.) |

| [14] | 周燕, 曾凡智, 赵慧民. 基于压缩感知的视频双水印算法研究[J]. 计算机科学, 2016, 43(5): 132-139. (ZHOU Y, ZENG F Z, ZHAO H M. Double video watermarking algorithm based on compressive sensing[J]. Computer Science, 2016, 43(5): 132-139.) |

| [15] | 任美玲. 基于压缩感知的数字水印算法研究[D]. 北京: 华北电力大学, 2014: 24-32. (REN M L. Research of digital watermark algorithm based on compressive sensing[D]. Beijing:North China Electric Power University, 2014:24-32.) http://cdmd.cnki.com.cn/Article/CDMD-10145-1016014354.htm |