基于混沌的实时保密通信系统要求通信双方达到同步,这会导致一个不可避免的暂态过程[1]。对于非实时通信,异步保密通信是一个更好的选择,因为不存在暂态过程。Choudhury等[2]研究了异步网络中的保密信息传输。Wang等[3]设计了基于超混沌6阶神经网络的异步保密通信系统。

在真实通信中,信道噪声是不可避免的,且影响通信质量。为保证通信质量,研究者们设计了多种抗噪声通信方案。例如:Cheng[4]利用两个不同的混沌系统设计了具有一定鲁棒性的同步方案,能够实现在有限噪声的信道中通信,且混沌系统的参数可以是未知的。Wu等[5]改进了一种基于复超混沌系统被动同步的保密通信系统,相应的理论证明和数值模拟验证了该方案的可行性和有效性,同时该方案对噪声信道具有一定的鲁棒性。Yu等[6] 设计了一种基于四翼四维混沌系统的双输入输出且带扰动输入的保密通信系统,接收系统的增益能够持续调制,未知参数也能够精确识别,扰动输入通过自适应控制器能够被抑制,在噪声环境下实现了同步。

本文设计了一种基于混沌掩盖的自适应抗噪声异步保密通信方案。为了增强安全性,预处理后的二进制信号通过状态变量切换及动态时滞被成对掩盖,该方案能够自适应抵制噪声干扰。实验结果分析表明,最小信号增益和噪声系数的比值稳定在一个小的区间内,只要把比值设置成该区间的上限,比特误码率就能够达到零,实现了噪声信道中的自适应异步保密通信。

1 系统描述超混沌系统[7]比相应的混沌系统具有更加复杂的动力学特性。尽管分数阶混沌系统[8]和分数阶复混沌系统[9]的同步已被研究和应用于保密通信[10],但整数阶混沌系统的微分方程求解较其分数阶更快,因此本文方案选取整数阶超混沌系统设计保密通信方案。

1.1 超混沌Lorenz系统超混沌Lorenz系统的非线性微分方程[7]可描述如下:

| $\left\{ \begin{align} & X{{'}_{1}}=a({{X}_{2}}-{{X}_{1}})+{{X}_{4}} \\ & X{{'}_{2}}=c{{X}_{1}}-{{X}_{2}}-{{X}_{1}}{{X}_{3}} \\ & X{{'}_{3}}={{X}_{1}}{{X}_{2}}-b{{X}_{3}} \\ & X{{'}_{4}}=-{{X}_{2}}{{X}_{3}}+r{{X}_{4}} \\ \end{align} \right.$ | (1) |

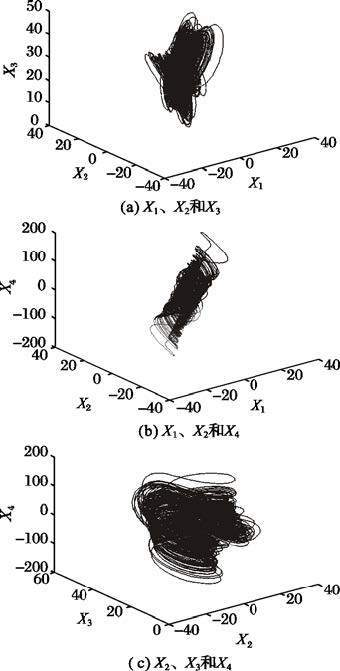

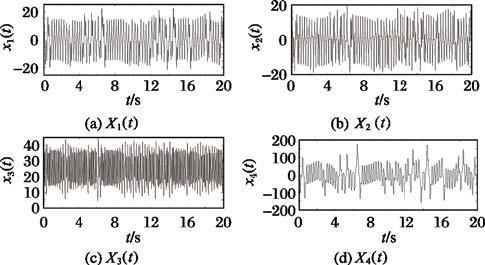

其中: X =[ X 1, X 2, X 3, X 4]T是状态变量,a、b、c和r是控制参数。当 a=10, b=8/3, c=28和 r=-1时,四个 Lyapunov 指数分别为:λ1=0.3381,λ2=0.1586,λ3=0和λ4=-15.1752,很明显系统是超混沌的[7],系统吸引子投影如图 1所示。

|

图 1 超混沌 Lorenz 系统的吸引子投影 |

分段线性混沌映射( PieceWise Linear Chaotic Map,PWLCM )的差分方程如式(2)所示:

| ${{x}_{i+1}}={{F}_{p}}({{x}_{i}})=\left\{ \begin{align} & {{{x}_{i}}}/{p}\;, \\ & {({{x}_{i}}-p)}/{(0.5-}\;p) \\ & {{F}_{p}}(1-{{x}_{i}}), \\ \end{align} \right.,\begin{matrix} 0\le {{x}_{i}} <p \\ p\le {{x}_{i}}<0.5 \\ {{x}_{i}}\ge 0.5 \\ \end{matrix}$ | (2) |

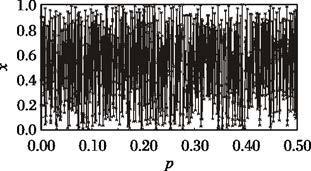

当xi∈[0,1),设置控制参数p∈(0,0.5)时,系统(2)是混沌的[11]。x随参数p的变化分布如图 2所示,可见该映射的变量值均匀分布,可迭代生成优良的伪随机序列用于加密系统,p可考虑作为密钥之一。

|

图 2 经2000次迭代x随p的变化分布 |

选用不同的初值x0和控制参数p0迭代式(2),经式(4)和(6)转换生成两个整型数组V和DT,由V实现在4个状态变量之间随机切换,其中:DT是动态时滞的步长; T 代表动态时滞。原始二进制信号s(n)长度为n(n=2j; j=1,2,…)。

| $\mathbf{V}=\{{{v}_{1}},{{v}_{2}},\ldots ,v{}_{{n}/{2}\;}\}, {{v}_{i}}\in \{1,2,3,4\};i=1,2,\cdots ,n/2$ | (3) |

其中:

| ${{v}_{i}}=\left\{ \begin{align} & 1, {{x}_{i}}\in [0,0.25) \\ & 2, {{x}_{i}}\in [0.25,0.5) \\ & 3, {{x}_{i}}\in [0.5,0.75) \\ & 4, {{x}_{i}}\in [0.75,1) \\ \end{align} \right.$ | (4) |

| ${{\mathbf{D}}_{T}}=\left[ {{d}_{1}},{{d}_{2}},\ldots ,{{d}_{{n}/{2}\;}} \right], {{d}_{i}}\in \{1,2,\ldots ,8\}$ | (5) |

其中:

| ${{d}_{i}}=\left\{ \begin{align} & 8, {{x}_{i}}\in [0,0.125) \\ & 7, {{x}_{i}}\in [0.125,0.25) \\ & 6, {{x}_{i}}\in [0.25,0.375) \\ & 5, {{x}_{i}}\in [0.375,0.5) \\ & 4, {{x}_{i}}\in [0.5,0.625) \\ & 3, {{x}_{i}}\in [0.625,0.75) \\ & 2, {{x}_{i}}\in [0.75,0.875) \\ & 1, {{x}_{i}}\in [0.875,1) \\ \end{align} \right.$ | (6) |

该异步保密通信方案设计分为信号调制和信号解调两部分。在发送端进行信号调制,首先对明文二进制信号进行预处理,然后求解超混沌 Lorenz 系统的非线性微分方程,并进行信号区间分析,得到最小增益并将4个状态变量的值调整到同一区间。然后根据混沌信号延迟前后所属的不同子区间而嵌入预处理后2比特一组的二进制信号,并加入模拟信道噪声后发送出去。在接收端进行信号解调,将接收到的信号进行延迟后,根据所属的不同子区间,解析出原始二进制信号。

2.1 信号调制设计第1步 对于s(n)中的每个比特进行预处理,由式(7)编码得到s′(n)。

| $\mathbf{{s}'}\text{(}n\text{)}=\mathbf{s}\text{(}n\text{)}-((\mathbf{s}\text{(}n\text{)}+1)\bmod 2)$ | (7) |

编码后,s(n)中的每个比特“0”被转换成了“-1”,这样s′(n)由“-1”和“1”组成。

第2步 先迭代式(1)有限次数,一般在[300,500],目的是消除暂态过程;然后继续迭代得到X(t),其中包含4个状态变量值X1(t)、X2(t)、X3(t)和X4(t),每组状态变量值分别位于不同区间。

第3步 按比例调整X(t)的增益到同一区间[min,max],由式(8)得到Y(t),其中g是增益,即针对噪声系数k(k≥1)的自适应最小信号放大倍数,前面的常系数是在最小放大倍数g的基础上,每个状态变量各自的二次放大倍数,目的是将X(t)调整到同一个区间。

| $\left\{ \begin{align} & {{y}_{1}}(t)={{X}_{1}}(t)\times 5g \\ & {{y}_{2}}(t)={{X}_{2}}(t)\times 5g \\ & {{y}_{3}}(t)=({{X}_{3}}(t)-25)\times 7g \\ & {{y}_{4}}(t)=({{X}_{4}}(t)-10)\times 1.5g \\ \end{align} \right.$ | (8) |

第4步 将Y(t)中在区间[-gk,gk]内的值移除,得到Yp(t)。

第5步 令A=min-max,E=max-min,即Yp(t)中任意两个时刻值的差属于区间[A,E]。设B,C,D∈(A,E),因此A、B、C、D和E可将[A,E]均匀分成4个子区间,分别为[A,B)、[B,C)、[C,D)和[D,E]。

第6步 对于s′(n)中的每对比特s′(2i-1)和s′(2i),由vi∈V确定从Yp(t)选中其中一个状态变量yvi(t)∈Yp(t),每次取yvi(t)中di+2个连续值,修改其最后两个值生成y(t)。其伪代码如下:

| $\begin{align} & \text{if} j=1 \\ & y(1:2i+sum({{D}_{T}}[1:i]))={{y}_{{{v}_{i}}}}(1:2i+sum({{D}_{T}}[1:i])) \\ & \text{else} \\ & y(2(i-1)+1+sum({{D}_{T}}[1:i-1]):2i+sum({{D}_{T}}[1:i]))={{y}_{{{v}_{i}}}}(2(i-1)+1+sum({{D}_{T}}[1:i-1]):2i+sum({{D}_{T}}[1:i])) \\ & \text{end} \\ \end{align}$ |

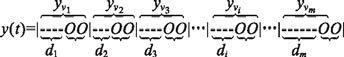

y(t)的组成如图 3所示,对于每一个yvi(i),其中有限个连续符号“-”表示保持不变的状态变量值,其长度为di。两个连续的符号“O”代表两个被修改的状态变量值,将用于掩盖s′(n)中两个连续比特s′(2i-1)和s′(2i)。

|

图 3 y(t)的组成 |

第7步 令ti=(2(i-1)+1+ sum (D T [1:i]))×Ts(i=1,2,…,n/2)且τ=Ts。对任意y(ti),y(ti+τ)∈y(t),如果y(ti)-y(ti+τ)∈[-k,k],则需通过如图 4所示的算法对其值进行调整,使y(ti)-y(ti+τ)[-k,k];否则信号不能被接收端正确恢复。

第8步 经式(9)由y(t)转换得到y′(t):

| $\left\{ \begin{matrix} \left\{ \begin{matrix} {{y}^{'}}\left( {{t}_{i}} \right)=-g\left| y\left( {{t}_{i}} \right) \right| \\ {{y}^{'}}\left( {{t}_{i}}+\tau \right)=-g\left| y\left( {{t}_{i}}+\tau \right) \right| \\ \end{matrix} \right. \\ \left| y\left( {{t}_{i}} \right) \right|-\left| y\left( {{t}_{i}}+\tau \right) \right|\in \left[ A,B \right) \\ \left\{ \begin{matrix} {{y}^{'}}\left( {{t}_{i}} \right)=-g\left| y({{t}_{i}}) \right| \\ {{y}^{'}}\left( {{t}_{i}}+\tau \right)=g\left| y\left( {{t}_{i}}+\tau \right) \right| \\ \end{matrix} \right. \\ \left| y\left( {{t}_{i}} \right) \right|-\left| y\left( {{t}_{i}}+\tau \right) \right|\in \left[ B,C \right) \\ \left\{ \begin{matrix} {{y}^{'}}\left( {{t}_{i}} \right)=g\left| y\left( {{t}_{i}} \right) \right| \\ {{y}^{'}}\left( {{t}_{i}}+\tau \right)=-g\left| y\left( {{t}_{i}}+\tau \right) \right| \\ \end{matrix} \right. \\ \left| y\left( {{t}_{i}} \right) \right|-\left| y\left( {{t}_{i}}+\tau \right) \right|\in \left[ C,D \right) \\ \left\{ \begin{matrix} {{y}^{'}}\left( {{t}_{i}} \right)=g\left| y\left( {{t}_{i}} \right) \right| \\ {{y}^{'}}\left( {{t}_{i}}+\tau \right)=g\left| y\left( {{t}_{i}}+\tau \right) \right| \\ \end{matrix} \right. \\ \left| y\left( {{t}_{i}} \right) \right|-\left| y\left( {{t}_{i}}+\tau \right) \right|\in \left[ D,E \right] \\ \end{matrix} \right.$ | (9) |

第9步 从t=t0时刻起,将信号s′(n)按动态时间间隔diTs,由式(10)嵌入y′(t),具体转换过程如图 5所示。

| $\left\{ \begin{align} & l({{t}_{i}})={s}'(i)\times {y}'({{t}_{i}}) \\ & l({{t}_{i}}+\tau )={s}'(i+\tau )\times {y}'({{t}_{i}}+\tau ) \\ \end{align} \right.$ | (10) |

通过以上步骤,信号s′(n)被加载到l(t),但l(t)只能在无噪声理想信道中传输。考虑到物理信道中噪声是不可避免的,为模拟信道噪声,由式(11)添加高斯白噪声w(t)到l(t)中,得到l′(t)。

| ${l}'(t)={s}'(n){y}'(n)+w(t)$ | (11) |

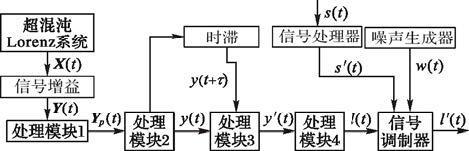

发送端模型如图 6所示,模块1对应第4步,模块2对应第7步,模块3对应第8步,模块4对应第9步。

|

图 4 调整变量值的流程 |

|

图 5 从y′(t)到l(t)的转换过程 |

|

图 6 发送端模型 |

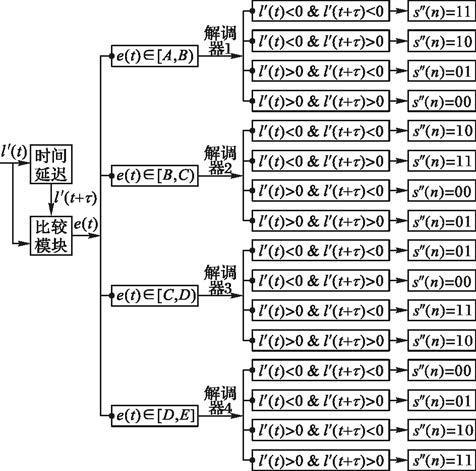

当接收端收到混合信号l′(ti+τ),对其延迟后得到ti=(2(i-1)+1+ sum (D T [1:i]))×Ts,i=1,2,…,n/2且τ=Ts。例如,如果e(t)∈[A,B),l′(t) <0且l′(t+τ)<0,解码后可恢复出信号“11”。接收端解码模型如图 7所示。

|

图 7 接收端解码模型 |

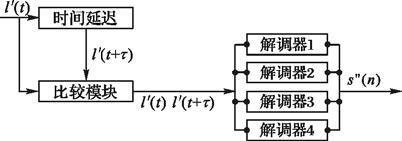

通过解调过程,接收端能自适应得到解码后的信号s"(n)=s(n)。接收端模型如图 8所示。

|

图 8 异步保密通信系统接收端模型 |

仿真实验电脑硬件环境为 Intel Core i7-4700MQ @2.40GHz,8.00GB RAM,三台PC的操作系统分别为Windows 7/8/10,并利用Matlab R2013b 进行数值求解和仿真。

3.1 混沌系统的初值和参数仿真结果基于以下初始条件,在实际通信中可作为密钥。对于超混沌 Lorenz 系统,设置其初值X01=0.5,X02=0.5,X03=0.5,X04=0.5;参数a=10,b=8/3,c=28和r=-1。对于分段线性混沌映射,设置其初值zV=0.45,zD T=0.35,参数p∈[0,0.49999]。

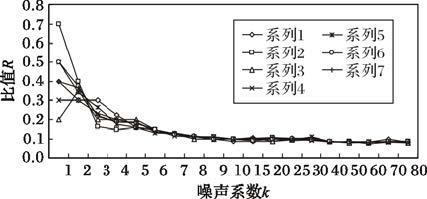

3.2 最小增益和噪声系数的比在比特误码率为0的前提下,需要找出状态变量X(t)的最小信号增益g和噪声系数k的关系,本文采用了8组初值对超混沌 Lorenz 系统进行测试。 图 9为g和k的比R利用7组不同的初值进行了测试得到了7个系列的数据。实验结果表明,随着k的递增,当k∈[8,79]时,R一直稳定在区间[0.08,0.11]内。

|

图 9 最小信号增益g和噪声系数k的比R |

测试结果表明,当k=8时,如果设置g≥0.9,比特误码率可达到零。此处设置g=2,此时[min,max]=[-160,160],因此A=-80g,B=-40g,C=0,D=40g和E=80g。

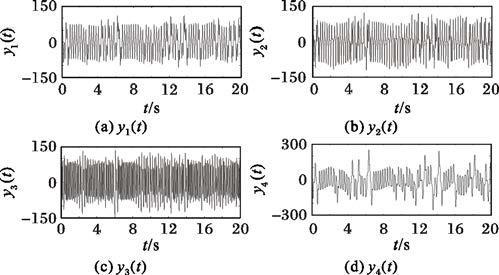

3.3 原始状态变量和调制后状态变量X(t)中的原始状态变量X1(t)、X2(t)、X3(t)和X4(t)如图 10所示。对于X(t),调制其增益到同一个相对均匀的区间,移除在区间[-mk,mk]=[-16,16]内的值得到Yp(t),其中y1(t)、 y2(t)、 y3(t)和y4(t)如图 11所示。

|

图 10 X(t)中状态变量X1(t)、X2(t)、X3(t)和X4(t) |

|

图 11 调制后的状态变量y1(t)、 y2(t)、 y3(t)和y4(t) |

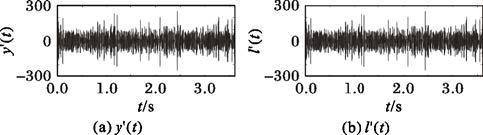

设原始二进制信号s(n)的长度为2000,时间延迟为0.01 ms, 则混沌信号y′(t)和传输信号l′(t)如图 12所示。

|

图 12 信号y′(t)和l′(t) |

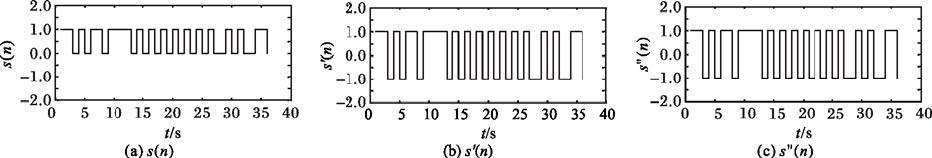

设原始二进制信号s(n)=110101101111010101010101 010010100110,原始信号s(n)、编码后的信号s′(n)以及解调后恢复出的信号s"(n)如图 13所示。

|

图 13 信号s(n)、s′(n)和s"(n) |

混沌系统对初值的高度敏感性能够保证保密通信系统的安全。该系统有如下密钥确保穷举攻击无效:1)超混沌 Lorenz系统的4个初值和1个参数;2)分段线性混沌映射(PWLCM)的1个初值和1个参数。

超混沌Lorenz 系统的初值和参数的有效精度为10-14,因此这5个初值的密钥空间可达1070。对于 PWLCM ,其初值x0和参数p的精度都可达到10-16[12],因此总的密钥空间为S=1070×1032=10102,这足以保证即使传输信号被截获也能抵御穷举攻击。

4.2 安全性分析发送的信号l′(t)是由增益后的状态变量值、二进制信号s(n)以及高斯白噪声组成,信号的嵌入位置是由分段线性混沌映射迭代生成的伪随机序列决定的。

在调制和解调算法公开的情况下,即使l′(t)被截获,能够确保信息安全的措施还包括:1)超混沌系统和分段线性混沌映射的初值和参数拥有超大的密钥空间;2)随噪声系数k自适应变化的混沌信号增益g。因此,破译信号仍然是极其困难的。

4.3 通用性分析除超混沌 Lorenz 系统外,本文方案同样适用于其他具有优良动力学特性的超混沌系统,即使这些系统的每个状态变量都分布在各自的区间,只要通过类似式(8)的算法调整其增益g使各个变量值到同一区间,即可进行信号调制。

5 结语针对噪声环境下的非即时通信,设计了一个基于超混沌掩盖调制的异步保密通信方案,利用分段线性混沌映射生成伪随机序列切换选取超混沌Lorenz系统的状态变量及实现不定时间延迟。该方案能够自适应抵御噪声干扰,分析表明信号增益和噪声系数的比值稳定在一个很小的区间内,只要把这个比值设置成大于区间的上限,比特误码率就能达到零。该方案适用于噪声环境下的异步保密通信,仿真结果验证了该方案的有效性。

| [1] |

MOSKALENKO O I, KORONOVSKII A A, HRAMOV A E. Generalized synchronization of chaos for secure communication: remarkable stability to noise[J].

Physics Letters A, 2010, 374 (29) : 2925-2931.

doi: 10.1016/j.physleta.2010.05.024 ( 0) 0)

|

| [2] |

CHOUDHURY A, PATRA A, ASHWINKUMAR B V, et al. Secure message transmission in asynchronous networks[J].

Journal of Parallel and Distributed Computing, 2011, 71 (8) : 1067-1074.

doi: 10.1016/j.jpdc.2011.03.004 ( 0) 0)

|

| [3] |

WANG X Y, XU B, LUO C. An asynchronous communication system based on the hyperchaotic system of 6th-order cellular neural network[J].

Optics Communications, 2012, 285 (24) : 5401-5405.

doi: 10.1016/j.optcom.2012.07.032 ( 0) 0)

|

| [4] |

CHENG C J. Robust synchronization of uncertain unified chaotic systems subject to noise and its application to secure communication[J].

Applied Mathematics and Computation, 2012, 219 (5) : 2698-2712.

doi: 10.1016/j.amc.2012.08.101 ( 0) 0)

|

| [5] |

WU X, ZHU C, KAN H. An improved secure communication scheme based passive synchronization of hyperchaotic complex nonlinear system[J].

Applied Mathematics and Computation, 2015, 252 : 201-214.

doi: 10.1016/j.amc.2014.12.027 ( 0) 0)

|

| [6] |

YU F, WANG C. Secure communication based on a four-wing chaotic system subject to disturbance inputs[J].

Optik — International Journal for Light and Electron Optics, 2014, 125 (20) : 5920-5925.

doi: 10.1016/j.ijleo.2014.08.001 ( 0) 0)

|

| [7] |

王兴元, 王明军. 超混沌Lorenz系统[J].

物理学报, 2007, 56 (9) : 5136-5141.

( WANG X Y, WANG M J. Hyperchaotic Lorenz system[J].

Acta Physica Sinica, 2007, 56 (9) : 5136-5141.

) ( 0) 0)

|

| [8] |

FAN J W, ZHAO N, GAO Y, et al. Function synchronization of the fractional-order chaotic system[J].

Advanced Materials Research, 2013, 631 : 1220-1225.

( 0) 0)

|

| [9] |

LUO C, WANG X Y. Chaos in the fractional-order complex Lorenz system and its synchronization[J].

Nonlinear Dynamics, 2013, 71 (1/2) : 241-257.

( 0) 0)

|

| [10] |

CAO H, ZHANG R, YAN F. Spread spectrum communication and its circuit implementation using fractional-order chaotic system via a single driving variable[J].

Communications in Nonlinear Science and Numerical Simulation, 2013, 18 (2) : 341-350.

doi: 10.1016/j.cnsns.2012.06.027 ( 0) 0)

|

| [11] |

AWAD A, AWAD D. Efficient image chaotic encryption algorithm with no propagation error[J].

ETRI Journal, 2010, 32 (5) : 774-783.

doi: 10.4218/etrij.10.1510.0063 ( 0) 0)

|

| [12] |

LIU H J, WANG X Y. Image encryption using DNA complementary rule and chaotic maps[J].

Applied Soft Computing, 2012, 12 (5) : 1457-1466.

doi: 10.1016/j.asoc.2012.01.016 ( 0) 0)

|