2. 中国电力科学研究院, 北京 100085

2. China Electric Power Research Institute, Beijing 100085, China

随着社会经济的发展和用电量的增大,窃电问题变得越来越突出,数据表明, 我国每年的窃电案例达15万起, 造成经济损失高达200亿元人民币[1]。同时窃电手段的日益隐蔽和复杂化给防范和查处窃电行为带来很大困难[2-3]。

虽然窃电方法和种类繁多,但根据其原理可分为与计量装置无关的窃电和与计量装置有关的窃电两大类。其中,与计量装置无关的窃电有用户私自增容、短接计量箱进出线窃电等[4];与计量装置有关的窃电方法有欠压窃电法、欠流窃电法、移相窃电法、扩差窃电法等[5]。目前已提出的窃电检测方法有传统人工检测方法和基于神经网络的检测方法。人工检测针对窃电导致的用电异常采用人工抽检的方法[6-7],缺点是针对多种多样的窃电行为检测难度大,收集的用电异常信息在应用时彼此不相关,从而找出用电异常用户的概率很低, 出现较高的误报率和漏报率[6];基于神经网络的检测方法针对窃电导致的用电异常,采用非线性映射方法,该方法具有较好的泛化能力,较之人工方法可有效减小漏报率;但是神经网络算法的训练需要获取大量不同类别窃电的用电异常信息数据,不仅耗费巨大人力资源,还会导致算法训练的局部最优和收敛速度慢等问题[7]。

近年来,大数据技术得到了快速发展,并且受到了世界范围内的广泛关注。互联网数据中心(IDC)将大数据定义如下:为更经济地从高频率、大容量、不同结构和类型的数据中获取价值而设计的新一代架构和技术[8-9]。在电力行业,大数据技术首先被用于电力调度方面的应用研究,针对电力专业信息系统各生产专业数据彼此独立、形成信息孤岛的问题,利用大数据技术在多数据融合、数据可视化、大规模结构化存储3个方面取得了一定成果[10-11]。然而目前大数据防窃电方法仍处于探索中,国内外大数据防窃电方法主要有窃电事件特征模型方法和窃电事件预测模型方法。前者采用功率和电量等少数电气特征参量建立特征参量的窃电事件模型进行防窃电分析[12-14],对扩差法窃电以及反向大电流法窃电的判定取得了一定的效果,但由于缺少窃电现象与多维度电气特征参量的联系,所建立的模型缺少相关约束条件,当功率与电量等数据缺失时,会发生窃电事件的漏报;后者采用机器学习中决策树分类算法对不同窃电特征分类,建立分类预测模型[15-17],但该方法需要通过大量用户窃电数据来训练分类预测模型,仍存在耗费人力物力资源的问题。因此如何提升大数据防窃电方法,建立多维度电参量的窃电本质特征模型,进而构建防窃电结构化模型、解决多种窃电事件的分类与预测,成为亟待解决的具有挑战性的问题。

本文首先通过用电信息采集系统的大数据,分析归纳常见窃电现象,绘制反映窃电现象与其特征的鱼骨图;然后通过分析各类窃电现象的先验特征信息与窃电事件之间的关联关系以及缺失数据的填充方法,建立多维度电参量的相关特征参量集合和窃电本质特征模型;最后据此构建基于大数据的防窃电结构化模型与方法,为大数据条件下多种窃电行为预测提供有效途径和方法。

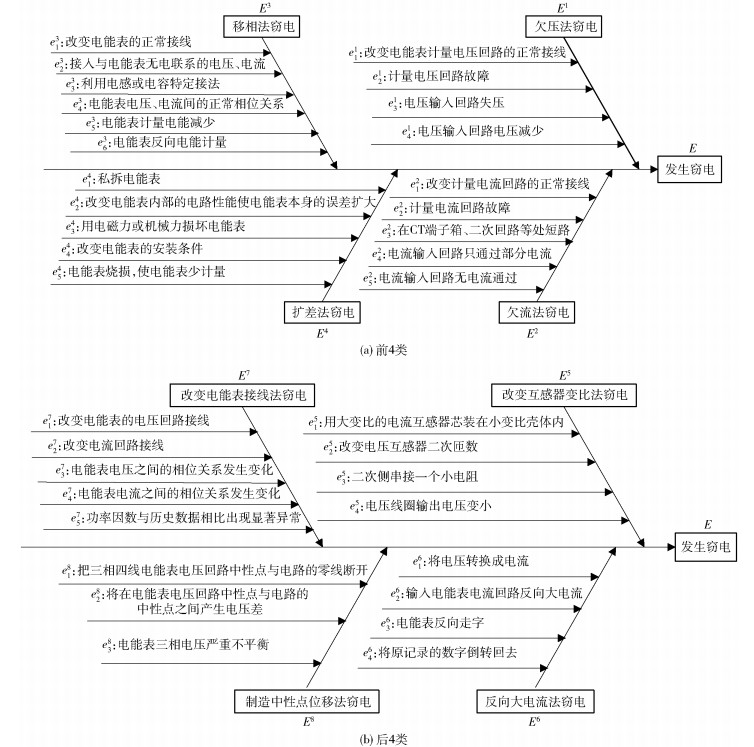

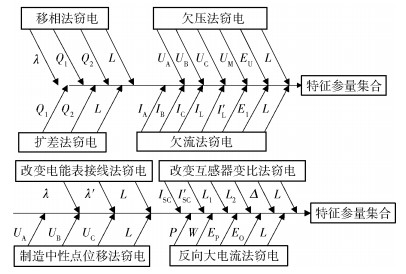

1 多维度电参量的窃电本质特征模型及相关特征参量集合 1.1 窃电方法的本质特征利用大数据技术进行反窃电分析的关键是,针对种类繁多的窃电方法分析确定每类窃电方法的本质特征,建立各类窃电现象的先验特征信息与相应窃电事件之间的关联关系。由功率测量与电能计量的基本原理可知,用户负荷功率与电压、电流以及电压和电流间的相位差这3个参量相关,用户负荷消耗电能与负荷运行功率和时间相关。基于上述关系,本文通过用电信息采集系统监测电压、电流、电量、功率因数、线损等电气特征参量和各种事件的状态特征参量,建立8类窃电现象的鱼骨图,如图 1所示。

|

E―窃电现象集合;E1―欠压法窃电;E2―欠流法窃电;E3―移相法窃电;E4―扩差法窃电;E5―改变互感器变比法窃电;E6―反向大电流法窃电;E7―电能表接线法窃电;E8―制造中性点位移法窃电。 图 1 8类窃电现象的鱼骨图 Fig.1 Fishbone diagram of the method for stealing mains electricity |

图 1中,共8种窃电现象子集作为大骨汇聚在窃电现象E所对应的主骨上,每个大骨下分成若干个相互平行的小骨,各小骨上的元素eij及其后文字标注表示窃电现象的本质特征。

1.2 电气特征参量集合的建立由图 1可得电气特征参量集合

| $ E = \{ {E^1}, {E^2}, {E^3}, {E^4}, {E^5}, {E^6}, {E^7}, {E^8}\} $ | (1) |

8种窃电现象子集与子集元素eij的关系为

| $ {E^j} = \left\{ {e_i^j\left| \begin{array}{l} i = 1 \sim 4\;\;\;j = 1, 5, 6\\ i = 1 \sim 6\;\;\;j = 3\\ i = 1 \sim 5\;\;\;j = 2, 4, 7\\ i = 1 \sim 3\;\;\;j = 8 \end{array} \right.} \right\} $ | (2) |

式(2)表达了窃电现象子集Ej与本质特征eij相互关联。

为了将窃电现象子集与特征参量、时间、环境、对象相关联,首先定义窃电事件,然后采用多元组表示窃电事件与特征参量之间的关系。窃电事件可定义为在某个特定的时间和环境下发生的、由若干对象参与且具有特征参量表现的事件。用多元组Ev(j)=(T, V, O, i1, i2, i3, …, in)表示窃电事件,其中T、V、O分别为与该事件相关联的时间、环境和对象,i1, i2, i3, …, in为与窃电事件相关联的电气特征参量、事件特征参量或线损特征参量。Ev(j)可展开为

| $ \begin{array}{l} \;\;\;\;\;\;\;Ev\left( j \right) = (T, V, O, {U_{\rm{A}}}, {U_{\rm{B}}}, {U_{\rm{C}}}, {U_{\rm{M}}}, {E_{\rm{U}}}, {\rm{ }}{I_{\rm{A}}}, {I_{\rm{B}}}, {I_{\rm{C}}}, \\ {I_{\rm{L}}}, {{I'}_{\rm{L}}}, {E_{\rm{I}}}, \lambda , {Q_1}, {Q_2}, {I_{\rm{ SC}}}, {{I'}_{\rm{ SC}}}, {\rm{ }}{L_1}, {L_2}, \mathit{\Delta }, P, W, {E_{\rm{P}}}, {E_{\rm{O}}}, \\ \lambda ', L), {\rm{ }}j = 1, 2, \cdots , 8 \end{array} $ | (3) |

式中,窃电事件多元组Ev(j)与窃电现象子集Ej具有一一对应的关系,构成了多维度电参量的窃电本质特征模型。该模型中,各类窃电事件相互独立,并由25种不同的特征参量反映窃电事件的本质特征。

表 1给出了式(3)中特征参量的含义。各类特征参量的数据均由用电信息采集系统直接采集获得(后文简称采集数据),或由已知参量间接处理获得。由于特征数据量巨大,为了便于数据处理,本文根据多维度电参量的窃电本质特征模型对时间属性和物理属性的要求,将直接采集的特征参量按时间属性分为l类数据(当前数据)、2类数据(历史数据)和3类数据(事件数据);按照物理属性分为电能数据(各费率电能量、总电能量、最大需量等),交流模拟量(有功功率、无功功率、电压、功率因数、电流等),越限与线损数据(功率因数、电压越限、线损与线损值变换率)以及工况与事件数据(反向功率计量异常、失压状态事件和失流状态事件数据)。

| 下载CSV 表 1 与窃电方法相关联的特征参量及其含义 Table 1 Characteristic parameters and interpretations associated with the method of stealing electricity |

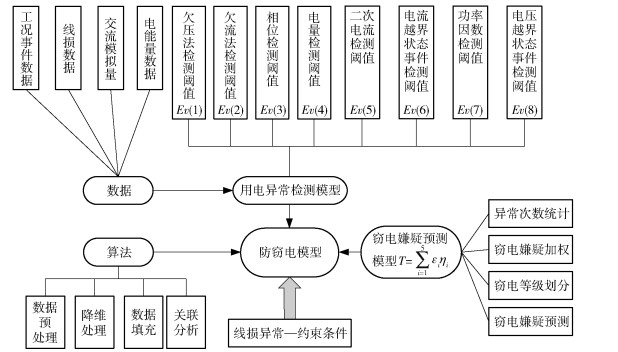

构建大数据防窃电结构化模型的方法与步骤为:根据多维度电参量的窃电事件多元组以及各类窃电现象先验特征信息与各种窃电事件之间的关联关系,分别设置Ev(j)中特征参量的阈值和窃电判定系数ηi,当特征参量值超出阈值时,设定ηi=1为存在窃电嫌疑,ηi=0为无窃电嫌疑,据此构建用电异常检测模型。通过统计特征参量超出阈值的次数来构建窃电嫌疑预测模型,再将窃电嫌疑预测模型与数据、算法相结合设定线损异常约束条件,最后建立大数据防窃电结构化模型如图 2所示。

|

图 2 大数据防窃电的结构化模型 Fig.2 Electricity anti-theft structure model based on big data |

图 2中,用电异常检测模型包括Ev(1)~Ev(8)8个模型,在每个模型中,首先设定判别阈值来判断用电异常行为,为窃电嫌疑模型提供可靠的判据;再通过窃电嫌疑预测模型判别用电异常的次数,对用电异常次数进行加权求和,输出设定的3种窃电嫌疑等级(A~C);最后预测给出窃电嫌疑用户。

在防窃电模型中设计一种窃电嫌疑预测模型,利用式(4)来判断该用户的窃电嫌疑系数T

| $ T = \sum\limits_{i = 1}^5 {{\varepsilon _i}{T_i}} $ | (4) |

式中,Ti表示在一天连续监测中,用户每种类别的用电异常模型中出现的异常次数;εi表示每种用电异常模型对应的不同权值。

2.2 数据预处理 2.2.1 降维处理从用电信息采集系统采集的数据中获取相关的有效数据并将其分为电能量、交流模拟量、线损数据以及工况与事件记录数据4部分。窃电事件Ev是由多维向量组构成的集合,因Ev的维数很大,严重影响了提取数据以及基于数据进行分析和处理的效率,因此本文根据多元组Ev(j)与窃电现象子集Ej的对应关系,对表 1中的特征参量进行降维处理即属性约简。属性约简的目标就是从式(3)的集合中发现部分必要的子集,使得根据此子集形成的分类结果与鱼骨图中的窃电现象分类一致。多元组Ev(j)与特征参量的关联关系如图 3所示。

|

图 3 电气特征参量的鱼骨图 Fig.3 Fishbone diagram of characteristic parameter |

对各类窃电事件Ev(j)的特征参量进行降维处理后,8类窃电现象的特征集合简化为如下形式

| $ \left\{ \begin{array}{l} Ev\left( 1 \right) = ({U_{\rm{A}}}, {U_{\rm{B}}}, {U_{\rm{C}}}, {U_{\rm{M}}}, {E_{\rm{U}}}, L)\\ Ev\left( 2 \right) = ({I_{\rm{A}}}, {I_{\rm{B}}}, {I_{\rm{C}}}, {I_{\rm{L}}}, {{I'}_{\rm{L}}}, {E_{\rm{I}}}, L)\\ Ev\left( 3 \right) = (\lambda , {Q_1}, {Q_2}, L)\\ Ev\left( 4 \right) = ({Q_1}, {Q_2}, L)\\ Ev\left( 5 \right) = ({I_{\rm{SC}}}, {{I'}_{\rm{SC}}}, {L_1}, {L_2}, \mathit{\Delta} , L)\\ Ev\left( 6 \right) = (P, W, {E_{\rm{P}}}, {E_{\rm{O}}}, L)\\ Ev\left( 7 \right) = \left( {\lambda , \lambda ', L} \right)\\ Ev\left( 8 \right) = ({U_{\rm{A}}}, {U_{\rm{B}}}, {U_{\rm{C}}}, L) \end{array} \right. $ | (5) |

由式(5)可知,剔除与窃电事件Ev(j)不相关的特征参量,有利于对窃电状态进行正确判断。

2.2.2 缺失数据填充数据缺失是一个不可避免的问题,尤其是电量和功率等数据的缺失会直接影响用电异常信息挖掘和窃电嫌疑预测的准确性。数据缺失填充的一般算法是平均值或众数填充方法,即将完全数据的平均值或众数作为缺失数据的值;但这类算法容易导致值偏向于同一个区域,各类采集数据之间都有互相关联,如果一类数据丢失,则会严重影响后续的数据分析效果。

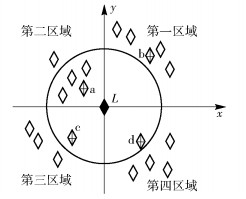

在数据填充算法中,最常用的是k最近邻填充(KNNI)算法。KNNI算法操作简单,填充准确率高,但当样本不平衡时,由于该样本的k个邻居中大容量类的样本占多数,使计算不够准确;同时利用KNNI算法寻找最邻近的数据点,可能存在偏向于同一个区域的情况。因此本文提出一种KNNI算法来解决填充缺失数据的值偏向于同一区域的问题,在每个区域选取一个最近邻数据点,这样不但可以避免一般算法对选取近邻点个数的依赖,而且可以让最近邻数据和总体数据的分布基本保持一致。

设D={d1, d2, …, dn}是一个n维随机向量,其中D中所有的变量dn都是可以观测的。由于线损L在整个模型中作为决策约束条件与各特征量相互关联,所以L为受D影响的因变量。设一个含缺失数据的随机样本为(Di, Li, εi),i=1, 2, 3…, s,当第i个线损Li未缺失时,式(4)中的εi=0,反之εi=1。设采集数据中的数据集R含有s个数据,则每个数据包含了n+1个元素属性(包括n个条件属性和1个线损的决策属性),第i个数据集记作Ri=(Di1, Di2, …, Din, L)(本文讨论的缺失值仅在决策属性中产生)。设

KNNI改进算法的步骤为:首先,把含n个条件属性(D1, D2, …, Dn)的数据看作是n维空间里的一个点,建立一个n维空间坐标系(图 4),以缺失数据L为中心原点构成n条坐标轴,将整个n维空间坐标系平分为2n个区域;其次,在每个区域中找到缺失数据最近的完整数据,如果该区域没有任何的完整数据点,则不取;最后将所有选取的完整数据用于数据填充。从每个区域取出一个最近邻点,依次对a, b, c, d这4个点的决策属性值进行加权运算,将计算结果填充L的决策属性。

|

图 4 最近邻点的选择 Fig.4 Nearest neighbor selection |

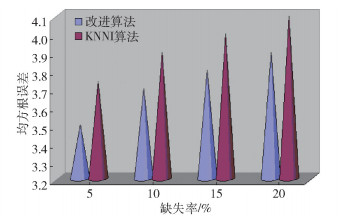

为了比较本文方法和KNNI方法的填充准确率,在标准数据集上进行测试实验,采用均方根误差(ηRMSE)来评价填充缺失值的效果,其表达式为

| $ {\eta _{{\rm{RMSE}}}} = \sqrt {\frac{1}{n}\sum\limits_{i = 1}^n {{{({{\hat x}_i} - {x_i})}^2}} } $ | (6) |

式中,n为缺失值数量,xi为标准数据集上的实际值,

为了保证实验结果的有效性和一般性,本文分别选取5%、10%、15%和20%的缺失率进行测试,得到测试结果如图 5。可以看出,在不同缺失率下本文算法的缺失值填补准确率都要高于KNNI算法。

|

图 5 实验效果对比 Fig.5 Comparison of experimental results |

本文采用欠流法、改变电能表接线法、欠压法和扩差法共4种方法进行数据验证。验证流程为:1)对电力公司提供的数据进行预处理、降维以及缺失填充;2)将各种方法的检测阈值作为判定依据,统计越界次数;3)通过式(4)判断窃电用户的窃电等级,预测用户是否存在窃电行为;4)进行实地考查验证,确定该用户是否存在窃电行为。

3.1 欠流法欠流法利用不平衡率λUB作为检测阈值的判定依据。λUB的表达式为

| $ {\lambda _{{\rm{UB}}}} = \frac{{{\rm{max}}\;\{ {I_{\rm{A}}} - {I_{{\rm{avg}}}}, {I_{\rm{B}}} - {I_{{\rm{avg}}}}, {I_{\rm{C}}} - {I_{{\rm{avg}}}}\} }}{{{I_{{\rm{avg}}}}}} $ | (7) |

式中,IA为A相电流,IB为B相电流,IC为C相电流,Iavg为IA、IB、IC的平均值。

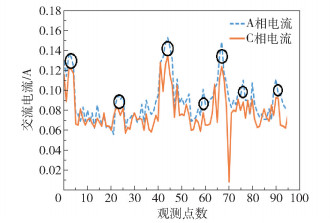

选取福建电力公司提供的某用户在2014年5月8日的交流电流数据,图 6为通过数据描点得到的A相电流与C相电流的对比图,用圆圈标识出发生电流不平衡异常的位置。通过式(7)统计出电流不平衡越界次数为40次,利用窃电嫌疑预测模型中的窃电嫌疑等级划分判断出该用户的窃电嫌疑等级为B级,并且长期处于电流不平衡的状态。通过实地考查验证,确定该用户确实存在窃电行为,从而证明了本文检测方法的正确性。

|

图 6 A相、C相电流对比图 Fig.6 A and C phase current contrast diagram |

电能表接线法判定条件为:功率因数总是大于0且小于0.6,则用电异常。

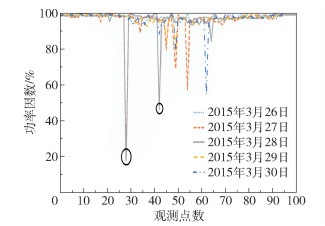

选取福建电力公司提供的某地区某用户2015年3月26日至2015年3月30日5天的功率因数数据,通过上述判定条件,统计出该用户在2015年3月28日功率因数越界2次,且严重偏离历史数据,再由式(4)判断出该用户的窃电嫌疑等级为C级。取该用户每日96个观测数据(每隔15 min观测一次)得到功率因数轨迹对比如图 7,圆圈标识处为2次功率因数越界点。通过实地考查验证,确定该用户确实存在窃电行为,从而证明了本文检测方法的正确性。

|

图 7 功率因数对比图 Fig.7 Power factor contrast diagram |

欠压法判定条件为:高供高计三相四线电压阈值57.7 V×80%;高供低计三相四线电压阈值220 V×80%;高供高计三相三线电压阈值57.7

选取福建电力公司提供的台江区国货西路337号FZ11036A段低压用户台江区某足浴休闲部的用电数据,推测出该用户在2016年5月份有窃电行为,采用福建电力公司提供的台江区洋中后巷FZ10811段低压用户的用电数据,推测出该用户在2016年5月份有窃电行为,从而确认了本文检测方法的正确性。

3.4 扩差法扩差法判定条件为:线损率不高于8%。

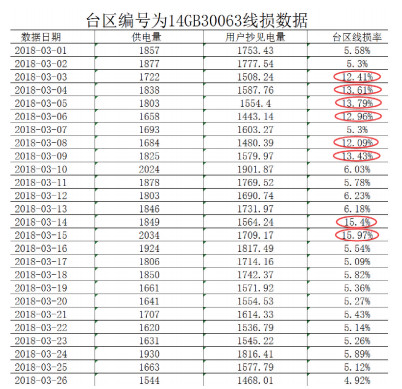

选取福建电力公司提供的福清市江镜镇某村2018年3月1日至2018年3月28日的台线损以及相关数据,基于图 2中用电异常检测模型进行数据分析,根据扩差法判定条件统计出在3月3日至6日、3月8日至9日以及3月14日至15日台区线损率发生严重越界,再由式(4)判断出该用户的窃电嫌疑等级为B级。图 8为台区线损数据的部分截图,图中圆圈标识处为严重越界数据点。最后通过实地勘察,确定该区确实在上述时期存在窃电行为,从而证明了本文检测方法的正确性。

|

图 8 台区线损部分数据截图 Fig.8 Partial plot of line loss data in the platform area |

以上从不同角度验证了本文大数据防窃电方法的正确性,从而证明了大数据防窃电结构化模型的有效性。

4 结束语本文分析了各类窃电方法的特征,提出了窃电特征的鱼骨图表示方法,采用大数据的处理方法对特征参量进行数值降维、属性简约和缺失数据的填充;研究各类窃电现象的先验特征信息与各种窃电事件之间的关联关系,建立了多维度电参量的相关特征参量集合和窃电本质特征模型;据此,以线损参量作为约束条件,利用窃电特征的先验信息提出了大数据防窃电的结构化模型和窃电嫌疑系数估计方法;最后通过采集的大数据预测给出窃电嫌疑对象,验证了本文方法对多种窃电现象的有效性和正确性。本文研究成果为避免窃电漏报提供了一种有效的方法。

| [1] |

刘增明.供电企业防窃电方法和对策的研究[D].北京: 华北电力大学, 2013. LIU Z M. Research on the anti power theft methods and strategies in power supply company[D]. Beijing: North China Electric Power University, 2013. (in Chinese) http://cdmd.cnki.com.cn/Article/CDMD-10079-1013328088.htm |

| [2] |

SUN Z Y, YUAN X D. Research of electricity stealing identification method for distributed pv based on the least squares approach[C]//Preprints of the 5th International Conference on Electric Utility Deregulation and Restructuring and Power Technologies. Changsha, 2015. https://ieeexplore.ieee.org/document/7432661

|

| [3] |

王全兴, 李思韬. 基于采集系统的反窃电技术分析及防范措施[J]. 电测与仪表, 2016, 53(7): 78-83. WANG Q X, LI S T. Technology analysis and preventive measures of electric larceny prevention technology based on electric energy data acquisition system[J]. Electrical Measurement & Instrumentation, 2016, 53(7): 78-83. (in Chinese) DOI:10.3969/j.issn.1001-1390.2016.07.014 |

| [4] |

王昕, 田猛, 赵艳峰, 等. 一种基于状态估计的新型窃电方法及对策研究[J]. 电力系统保护与控制, 2016, 44(23): 141-146. WANG X, TIAN M, ZHAO Y F, et al. A new kind of electricity theft based on state estimation and countermeasure[J]. Power System Protection and Control, 2016, 44(23): 141-146. (in Chinese) |

| [5] |

黄荣国, 陆春光, 姚力, 等. 防窃电仿真试验平台设计与实现[J]. 电测与仪表, 2016, 53(24): 115-120. HUANG R G, LU C G, YAO L, et al. The design and implementation of power anti-stealing simulation platform[J]. Electrical Measurement & Instrumentation, 2016, 53(24): 115-120. (in Chinese) DOI:10.3969/j.issn.1001-1390.2016.24.020 |

| [6] |

YAN S M, LIU X Z. Analysis of electricity stealing and research of anti-stealing measures[C]//The 3rd International Conference on Machinery, Materials and Information Technology Applications. Qingdao, 2015.

|

| [7] |

秦娜.基于数据挖掘的反窃电技术在某电网中的应用研究[D].北京: 华北电力大学, 2016. QIN N. Data mining based anti-electricity stealing technology and its application in a power grid[D]. Beijing: North China Electric Power University, 2016. (in Chinese) http://cdmd.cnki.com.cn/Article/CDMD-10079-1016276101.htm |

| [8] |

陈文瑛, 陈雁, 邱林, 等. 应用大数据技术的反窃电分析[J]. 电子测量与仪器学报, 2016, 30(10): 1558-1567. CHEN W Y, CHEN Y, QIU L, et al. Analysis of anti-stealing electric power based on big data technology[J]. Journal of Electronic Measurement and Instrumentation, 2016, 30(10): 1558-1567. (in Chinese) |

| [9] |

黄彦浩, 于之虹, 谢昶, 等. 电力大数据技术与电力系统仿真计算结合问题研究[J]. 中国电机工程学报, 2015, 35(1): 13-22. HUANG Y H, YU Z H, XIE C, et al. Study on the application of electric power big data technology in power system simulation[J]. Proceedings of the CSEE, 2015, 35(1): 13-22. (in Chinese) |

| [10] |

强东盛, 高龙. 大数据在电力调度中的应用[J]. 河北电力技术, 2017, 36(2): 1-2. QIANG D S, GAO L. Application of big data in field of electric power dispatching[J]. Hebei Electric Power, 2017, 36(2): 1-2. (in Chinese) DOI:10.3969/j.issn.1001-9898.2017.02.001 |

| [11] |

彭小圣, 邓迪元, 程时杰, 等. 面向智能电网应用的电力大数据关键技术[J]. 中国电机工程学报, 2015, 35(3): 503-511. PENG X S, DENG D Y, CHENG S J, et al. Key technologies of electric power big data and its application prospects in smart grid[J]. Processings of the CSEE, 2015, 35(3): 503-511. (in Chinese) |

| [12] |

张聪慧.智能电网大数据平台中防窃电与电力负荷子系统的设计与实现[D].北京: 北京交通大学, 2017. ZHANG C H. Design and implementation of electric larceny prevention and power load system in smart grid big data platform[D]. Beijing: Beijing Jiaotong University, 2017. (in Chinese) http://cdmd.cnki.com.cn/Article/CDMD-10004-1017086092.htm |

| [13] |

王健, 杨清银. 大数据分析技术在用电信息异常分析中的应用[J]. 自动化与仪器仪表, 2018, 221(3): 201-203. WANG J, YANG Q Y. Application of big data analysis technology in abnormal analysis of power consumption information[J]. Automation & Instrumentation, 2018, 221(3): 201-203. (in Chinese) |

| [14] |

李端超, 王松, 黄太贵, 等. 基于大数据平台的电网线损与窃电预警分析关键技术[J]. 电力系统保护与控制, 2018, 46(5): 143-151. LI D C, WANG S, HUANG T G, et al. Key technologies of line loss and stealing electricity prediction analysis based on big data platform[J]. Power System Protection and Control, 2018, 46(5): 143-151. (in Chinese) |

| [15] |

刘盛, 朱翠艳. 应用数据挖掘技术构建反窃电管理系统的研究[J]. 中国电力, 2017, 50(10): 181-184. LIU S, ZHU C Y. Research on the construction of anti stealing management system for the application of data mining technology[J]. Electric Power, 2017, 50(10): 181-184. (in Chinese) |

| [16] |

LI Y H, ZHANG D H, SUN X D. Research and application of electricity anti-stealing system based on neural network[C]//3rd International Conference on Information Science and Control Engineer. Beijing, 2016. https://ieeexplore.ieee.org/document/7726321

|

| [17] |

康宁宁, 李川, 曾虎, 等. 采用FCM聚类与改进SVR模型的窃电行为检测[J]. 电子测量与仪器学报, 2017, 31(12): 2023-2029. KANG N N, LI C, ZENG H, et al. Electric larceny detection using FCM clustering and improved SVR model[J]. Journal of Electronic Measurement and Instrumentation, 2017, 31(12): 2023-2029. (in Chinese) |